Konenäön visioita ja vaaroja03.05.2022

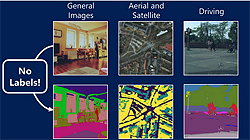

Kuitenkin vain tunnin tunnistetun ja merkittyjen datan tuottaminen voi vaatia jopa 800 tuntia ihmistyötä. MIT:n tietojenkäsittelytieteen ja tekoälyn laboratorion (CSAIL), Microsoftin ja Cornellin yliopiston tutkijat ovat yrittäneet ratkaista tämän näkömalleja vaivaavan ongelman luomalla "STEGO"-algoritmin, joka voi löytää ja segmentoida esineitä ilman ihmismerkintöjä aina pikselin tasolle asti. STEGO oppii jotain, jota kutsutaan "semanttiseksi segmentoinniksi", jossa jokaiselle kuvan pikselille määritetään nimiö. Koneet, jotka voivat "nähdä", ovat ratkaisevan tärkeitä monille uusille ja nouseville teknologioille, kuten itseohjautuville autoille ja lääketieteellisen diagnostiikan ennakoivalle mallille. Koska STEGO voi oppia ilman tarroja, se voi havaita esineitä monilta eri aloilta, jopa sellaisista, joita ihmiset eivät vielä ymmärrä täysin. STEGO - "Self-supervised Transformer with Energy-based Graph Optimization" - rakentuu DINO-algoritmin päälle, joka oppi maailmasta 14 miljoonan kuvan kautta ImageNet-tietokannasta. STEGO jalostaa DINO-selkärankaa oppimisprosessin avulla, joka jäljittelee omaa tapaamme yhdistää maailman palasia merkityksen saamiseksi. Parannuksistaan huolimatta STEGOlla on edelleen tiettyjä haasteita. Tulevia töitä varten tutkijat aikovat antaa STEGOlle hieman enemmän joustavuutta kuin pelkkä pikselien merkitseminen tiettyyn määrään luokkia, koska asiat todellisessa maailmassa voivat joskus olla useita asioita samanaikaisesti (kuten ruoka, kasvi ja hedelmä). Vaara vaanii Googlen, Singaporen kansallisen yliopiston, Yale-NUS Collegen ja Oregon State Universityn tutkijat ovat äskettäin tehneet tutkimuksen, jossa arvioidaan koneoppimismalleihin liittyviä uudenlaisia hyökkäysmalleja. Tutkijat osoittavat, että vastustaja, joka voi myrkyttää harjoitusdatajoukon, voi saada kyseisellä datajoukolla koulutetut mallit vuotamaan merkittäviä yksityisiä yksityiskohtia muille osapuolille kuuluvista harjoituspisteistä. Tutkijoiden artikkeli, joka on esijulkaistu arXiv-sivustolla, korostaa näiden hyökkäysten hälyttävää luonnetta ja niiden kykyä ohittaa olemassa olevat kryptografiset tietosuojatyökalut, toteaa aiheesta laajemmin raportoiva Tech Xplore -sivusto. Aiheesta aiemmin: Itseoppimiseen tukeutuva konenäkö Koneoppiminen etsii uusia materiaaleja |

| 24.04.2024 | Akku ja superkonkka yhteen soppii |

| 23.04.2024 | Kaareva datalinkki esteitä ohittamaan |

| 22.04.2024 | Kvanttimateriaali lupaa uutta puhtia aurinkokennoille |

| 21.04.2024 | Läpimurto lupaa turvallista kvanttilaskentaa kotona |

| 20.04.2024 | Yksi atomikerros kultaa ja molekyylikorjaaja |

| 19.04.2024 | Uusia ja yllättäviä topologiota |

| 18.04.2024 | Kvanttivalo syntyy renkaassa ja lähtee kiertueelle |

| 17.04.2024 | Fononit ja magnonit kaveraavat |

| 16.04.2024 | E-nenälle ihmisen tasoinen hajuaisti |

| 15.04.2024 | Valo valtaa alaa magnetismissa |

|

Siirry arkistoon » |

Datan merkitseminen voi olla työlästä. Se on tietokonenäkömallien pääasiallinen ravinnonlähde; ilman sitä niillä olisi suuria vaikeuksia tunnistaa esineitä, ihmisiä ja muita tärkeitä kuvan ominaisuuksia.

Datan merkitseminen voi olla työlästä. Se on tietokonenäkömallien pääasiallinen ravinnonlähde; ilman sitä niillä olisi suuria vaikeuksia tunnistaa esineitä, ihmisiä ja muita tärkeitä kuvan ominaisuuksia.